Россия под атакой финансовых мошенников и проправительственных хакеров-наемников

В России большинство успешных ИТ-атак первых шести месяцев 2024 г. совершили профессиональные хакеры-наемники и проправительственные группировки. Злоумышленники проникают в российские ИТ-системы через скомпрометированные аккаунты сотрудников компаний или ведомств.

Рост уровня квалификации хакеров

С января по июнь 2024 г. около 60% успешных целевых ИТ-атак на российские компании и ведомства проводились профессиональными хакерами-наемниками или же группировками. Такие данные следуют из отчета центра исследования киберугроз Solar 4RAYS ГК «Солар» (входит в ПАО «Ростелеком»). Эксперты по информационной безопасности (ИБ) проанализировавших 30 случаев успешных кибератак.

Команда центра исследования киберугроз Solar 4RAYS участвует в расследовании десятков ИБ-инцидентов в российских частных и государственных организациях. В ходе расследований эксперты собирают множество данных о характеристиках ИТ-атак, анализ которых позволяет сформировать представление об актуальных тактиках, техниках и процедурах злоумышленников, оценить уровень ИБ-риска для конкретной организации и в конечном итоге выстроить эффективную защиту ИТ-инфраструктуры от профессиональных киберпреступников. Исследование содержит информацию об атакованных отраслях, целях злоумышленников, их техниках и тактиках. Также в отчете представлены основные характеристики обнаруженных экспертами кибергрупировок.

Согласно исследованию, технический уровень хакеров и квалификации среди злоумышленников растет, все чаще заявляют о себе профессиональные хакеры, атакующие цели по заказу. Так, в первой половине 2023 г. они совершили 10% всех расследованных ИТ-атак, а в 2024 г. уже 44%. Хакеры-наемники в 2024 г. обогнали мошенников (28%), хакерские группировки (16%) и автоматические сканеры (12%). Лидеры 2023 г. из числа хактивистов и киберхулиганов вообще пропали из поля зрения экспертов, а заказчиками взломов часто становятся правительства других стран.

Цели злоумышленников и характерные черты

По данным Solar 4RAYS ГК «Солар», главная цель злоумышленников - кибершпионаж. Заполучив нужную информацию, хакеры стараются нанести как можно больше ущерба инфраструктуре жертвы, шифруя данные без требования выкупа. Чаще всего жертвами становятся государственные организации (31% расследованных случаев атак), компании в сфере промышленности (22%), телеком (10%) и ИТ-разработка (10%).

Самыми популярными методами проникновения в ИТ-систему стали скомпрометированные аккаунты компаний (43%) и уязвимости в вэб-приложениях (43%). Популярный в 2023 г. фишинг (тогда его использовали в 31% проанализированных кибератак) в 2024 г. применяли всего в 7% случаев. Средняя длительность ИТ-атак (с момента проникновения в ИТ-систему до момента обнаружения активности) составила от нескольких дней до полугода, при этом каждый третий инцидент длился меньше недели.

Точно определить национальность хакеров ИБ-экспертам не удалось, но большинство из них (включая группировки Lifting Zmiy, Shedding Zmiy, Moonshine Trickster, Morbid Trickster, Fairy Trickster) - выходцы из Восточной Европы или (группировка Obstinate Mogwai) Азии. Происхождение двух хакерских групп (NGC6160 и NGC4020) установить на данный момент еще не удалось.

Инженер группы расследования инцидентов Solar 4RAYS ГК «Солар» Геннадий Сазонов рассказал о том, что перемены в способах проникновения злоумышленников в ИТ-системы связан в первую очередь с большим количеством утечек персональных данных из различных организаций и ведомств. Сазонов отметил и то, что хакеры всегда использовали взломанные аккаунты для проникновения в ИТ-инфраструктуру. Но этот способ был не так популярен, как фишинг или эксплуатация уязвимостей в публично доступных веб-приложениях, так как требовал дополнительных действий по добыче учетных данных. По его словам, злоумышленники время от времени обращаются к сотрудникам компаний-целей с предложением продать им доступ или рассылают им фишинговые письма с троянами-стикерами или вредными ссылками, а в некоторых случаях хакеры могут сохранить учетные данные от предыдущего взлома.

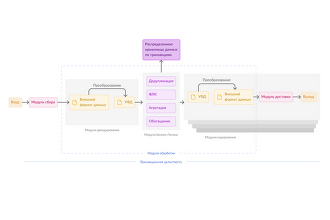

Другим направлением для кибератак, таким же популярным, как и атаки через аккаунты, согласно исследованию экспертов ГК «Солар», являются веб-приложения. Инженер ООО «Монт» Дмитрий Наумов рассказал, что веб-приложения, даже внутрикорпоративные, бывают доступны извне. Обычно это связано с особенностями сетевой архитектуры или сделано для удобства ИТ-отделов компаний. Это дает злоумышленникам дополнительный вектор кибератаки. Для того чтобы защитить веб-приложения, Наумов порекомендовал пользоваться сочетанием фаерворла веб-приложений (web application firewall, WAF), EDR-решений (Endpoint detection and response) и центров ИБ-мониторинга (SOC). Ведь комбинация WAF, EDR и SOC превратит веб-приложения из самого уязвимого звена в ИТ-инфраструктуре компании в одно из самых защищенных.

Поделиться

Поделиться